SecuMail® sichert E-Mail Übertragung mit DANE

Eine moderne Technik zur zusätzlichen Absicherung von TLS-gesicherten Diensten wie z.B. SMTP oder HTTP heißt:

DANE (DNS-based Authentication of Named Entities)

Warum?

DANE hilft dabei die alten und bekannten Schwächen der verbreiteten TLS-Sicherung zu beheben, indem es unabhängig von der Vertrauenswürdigkeit einer Zertifizierungsstelle ein sicheres Verfahren zur Validierung von SSL-Schlüsseln ermöglicht. Dies ist erforderlich, da jede Zertifizierungsstelle als single point of failure zu betrachten ist. Wird sie kompromitiert, dann sind sämtliche Sicherheits-Maßnahmen, die auf den ausgestellten Zertifikaten basieren, unbrauchbar. Dabei hat der Anwender jedoch weder Einfluß auf die Sicherung seiner Zertifizierungsstelle, noch auf deren Informationspolitik im Falle eines relevanten Problems.

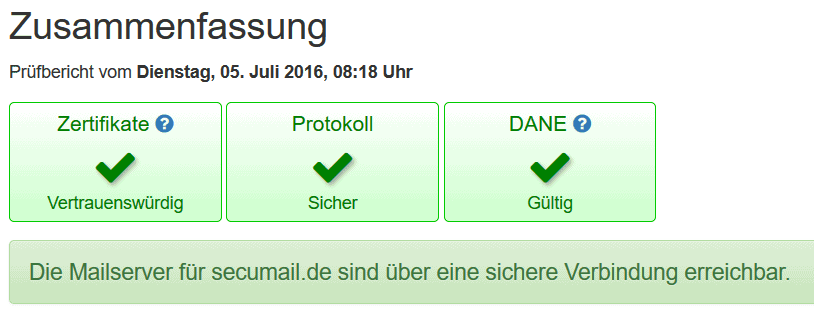

Vergleichen Sie uns mit Ihrem eMail Provider: ein Klick reicht aus:

Sicherheits Validierung für Mailserver

Wie funktioniert DANE?

Technisch funktioniert DANE wie folgt: die Fingerprints der Server-Zertifikate werden, für jeden Client abrufbar, via DNS bereit gestellt. Dieser kann dann mit dem beim TLS-Handshake übermittelten Zertifikat verglichen werden, um sicherzustellen, dass letzterer auch wirklich vom Betreiber des Serverdienstes stammt und keine Fälschung vorliegt. Damit ist das Zertifikat authentisiert und z.B. sog. „man in the middle attacken“ verhindert. Das funktioniert prinzipiell genau so mit selbst ausgestellten Zertifikaten.

DNSSEC?

Damit die per DNS übertragenen Fingerprints überhaupt einen Sicherheitsgewinn darstellen, muss hier zwingend auf DNSSEC gesetz werden, da normales DNS für Angreifer zu leicht manipulierbar ist. Die Domain des Serverdienstes muss also auf einem DNSSEC-fähigen Server/Hoster liegen, der den Fingerprint des mit DANE zu schützenden TLS-Dienstes in einem sog. TLSA-Record bereitstellt. DANE kann im Prinzip zum Schutz von beliebigen Protokollen eingesetzt werden, die mit TLS arbeiten. Serverseitig ist lediglich der TLSA-Record im DNS(-SEC) einzutragen, während der Client die DANE-Überprüfung aktiv durchführen muss.

Wer?

Aufgrund der bis dato überschaubaren Verbreitung von DNSSEC ist dieser Aspekt bei der Einfühung von DANE in der Regel der schwierigste. WorNet Kunden haben Glück, denn unsere DNS-Server sind mittlerweile mit DNSSEC ausgestattet, wie in diesem Blog-Artikel beschrieben. Nach derzeitigem Stand unterstützen nur wenige Web-Browser und Mailserver DANE. Besserung kommt in der Regel mit weiterer Verbreitung. Im August 2015 berichtet Heise über den Beschluss der Provider rund um die Initiative E-Mail made in Germany, denen namhafte Marken wie web.de und GMX angehören, DANE in Ihre Systeme einzuführen. Zwar wurde DANE eingeführt, jedoch die Verschlüsselung scheinbar nur im Kreise der „E-Mail made in Germany“ zertifizierten Provider wirklich forciert. SecuMail® verschlüsselt dagegen gerne für alle eMail-Teilnehmer.

Konkret?

Die Technik kann im Prinzip zum Schutz von beliebigen Protokollen eingesetzt werden, die mit TLS arbeiten. Serverseitig ist lediglich der TLSA-Record im DNS(-SEC) einzutragen, während der Client die DANE-Überprüfung aktiv durchführen muss.

Unser Spamfilter SecuMail® – das heißt die MX-Server (mx-a.secumail.de und mx-b.secumail.de), ist bereits sowohl mit DNSSEC, sowie mit dem gültigen TLSA-Record ausgestattet. Das bedeutet, dass automatisch jeder Mailserver, der eMails in Richtung unserer SecuMail®-Kunden versendet, von der zusätzlichen Überprüfung der TLS-Zertifikate profitiert, sofern DANE dort aktiviert ist.

Weitere Maßnahmen zur Erhaltung der Sicherheit bei der Übertragung von E-Mails:

- Deaktivieren von SSLv3

- Perfect Forward Secrecy (PFS)

- Vertrauenswürdige Zertifikate verwenden (zusätzlich DANE und DNSSEC abgesichert)

- Keine Verschlüsselungs-Algorithmen verwenden, die als verwundbar gelten

- gezielt forciertes TLS verwenden

- Zertifikate der Zielserver validieren und ggf. die Weiterleitung unterbinden

Kann DANE auch Ihr E-Mail-System absichern?

Fragen Sie uns zum Thema eMail-Security: 08171-2469120 / support@secumail.de

Hannes Wilhelm

Links:

http://www.heise.de/netze/artikel/Transitschutz-DNSSEC-und-DANE-auf-Linux-Servern-konfigurieren-2636175.html

http://www.heise.de/netze/artikel/DNSSEC-und-DANE-Hilfestellung-zur-Mail-Verschluesselung-2619026.html

https://sys4.de/de/blog/2014/05/24/einen-tlsa-record-fuer-dane-mit-bind-9-publizieren/

https://de.wikipedia.org/wiki/Domain_Name_System_Security_Extensions

https://de.ssl-tools.net/bullshit-germany

https://de.ssl-tools.net/mailservers/secumail.de

https://www.secumail.de